逆向攻防世界CTF系列16-IgniteMe-100

逆向攻防世界CTF系列16-IgniteMe-10032位无壳 1234567891011121314151617181920212223242526272829303132333435int __cdecl main(int argc, const char **argv, const char **envp){ size_t i; // [esp+4Ch] [ebp-8Ch] char v5[8]; // [esp+50h] [ebp-88h] BYREF char Str[128]; // [esp+58h] [ebp-80h] BYREF sub_402B30(&unk_446360, "Give me your flag:"); sub_4013F0(sub_403670); sub_401440(Str, 127); if ( strlen(Str) < 0x1E && strlen(Str) > 4 ){ strcpy(v5,...

Filter 过滤器

Filter 过滤器 Filter 过滤器它是 JavaWeb 的三大组件之一。三大组件分别是:Servlet 程序、Listener 监听器、Filter 过滤器 Filter 过滤器它是 JavaEE 的规范。也就是接口 Filter 过滤器它的作用是:拦截请求,过滤响应。 拦截请求常见的应用场景有: 1、权限检查 2、日记操作 3、事务管理……等等 1.Filter入门案例要求:在你的 web 工程下,有一个 admin 目录。这个 admin 目录下的所有资源(html 页面、jpg 图片、jsp 文件、等等)都必须是用户登录之后才允许访问。 思考:根据之前我们学过内容。我们知道,用户登录之后都会把用户登录的信息保存到 Session 域中。所以要检查用户是否登录,可以判断 Session 中否包含有用户登录的信息即可!!! 12345678<% Object user = session.getAttribute("user"); // 如果等于 null,说明还没有登录 if (user ==...

逆向攻防世界CTF系列15-Shuffle-100

逆向攻防世界CTF系列15-Shuffle-10032位无壳,没意思,直接提交 SECCON{Welcome to the SECCON 2014 CTF!}

HTTP

...

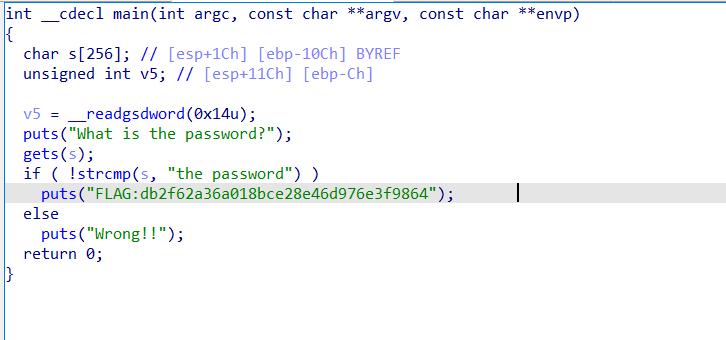

逆向攻防世界CTF系列14-easyRE1-100

逆向攻防世界CTF系列14-easyRE1-100给了两个文件,一个32位,一个64位 先看看32位 再看64 试了一下,假的 最后还是没做出来 看了题解… flag{db2f62a36a018bce28e46d976e3f9864} 吃一堑长一智….

javaweb实战

javaweb实战一、第一阶段前端页面编写 二、第二阶段Dao,Service代码编写等 javaEE三层架构 1、先创建书城需要的数据库和表。 2、编写数据库表对应的 JavaBean 对象 3、编写工具类 JdbcUtils 3.1、导入需要的 jar 包 数据库和连接池需要: druid-1.1.9.jar mysql-connector-java-5.1.7-bin.jar 以下是测试需要: hamcrest-core-1.3.jar junit-4.12.jar 3.2、在 src 源码目录下编写 jdbc.properties 属性配置文件: 123456username=rootpassword=rooturl=jdbc:mysql://localhost:3306/bookdriverClassName=com.mysql.jdbc.DriverinitialSize=5maxActive=10 3.3、编写 JdbcUtils...

逆向攻防世界CTF系列13-Reversing-x64Elf-100

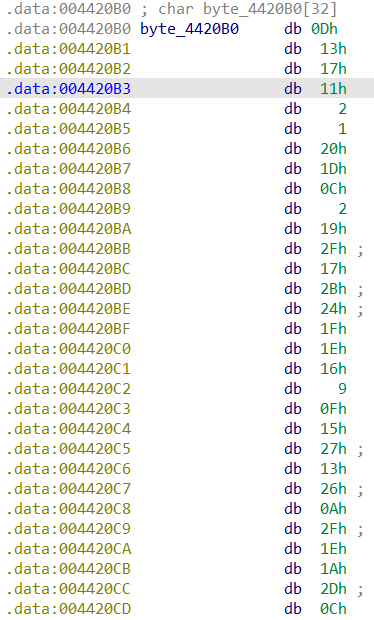

逆向攻防世界CTF系列13-Reversing-x64Elf-100无壳64位 1234567891011121314151617181920__int64 __fastcall main(int a1, char **a2, char **a3){ char s[264]; // [rsp+0h] [rbp-110h] BYREF unsigned __int64 v5; // [rsp+108h] [rbp-8h] v5 = __readfsqword(0x28u); printf("Enter the password: "); if ( !fgets(s, 255, stdin) ) return 0LL; if ( (unsigned int)sub_4006FD(s) ) { puts("Incorrect password!"); return 1LL; } else { puts("Nice!"); return...

JSON&&AJAX

JSON&&AJAX一、JSON1.1 json简介JSON (JavaScript Object Notation) 是一种轻量级的数据交换格式。易于人阅读和编写。同时也易于机器解析和生成。JSON采用完全独立于语言的文本格式,而且很多语言都提供了对 json 的支持(包括 C, C++, C#, Java, JavaScript, Perl, Python等)。 这样就使得 JSON 成为理想的数据交换格式。 json 是一种轻量级的数据交换格式。 轻量级指的是跟 xml 做比较。数据交换指的是客户端和服务器之间业务数据的传递格式。 1.2 JSON 在 JavaScript 中的使用json 是由键值对组成,并且由花括号(大括号)包围。每个键由引号引起来,键和值之间使用冒号进行分隔,多组键值对之间进行逗号进行分隔。 1234567891011121314151617var jsonObj = { "key1":12, "key2":"abc", ...

逆向攻防世界CTF系列12-666

逆向攻防世界CTF系列12-666 123456789101112131415161718int __fastcall main(int argc, const char **argv, const char **envp){ char s[240]; // [rsp+0h] [rbp-1E0h] BYREF char v5[240]; // [rsp+F0h] [rbp-F0h] BYREF memset(s, 0, 0x1EuLL); printf("Please Input Key: "); __isoc99_scanf("%s", v5); encode(v5, s); if ( strlen(v5) == key ) { if ( !strcmp(s, enflag) ) puts("You are Right"); else puts("flag{This_1s_f4cker_flag}"); ...

jsp入门

jsp入门一、jsp简介jsp 的全换是 java server pages。Java 的服务器页面。jsp 页面本质上是一个 Servlet 程序。 jsp 的主要作用是代替 Servlet 程序回传 html 页面的数据。 因为 Servlet 程序回传 html 页面数据是一件非常繁锁的事情。开发成本和维护成本都极高。 Servlet 回传 html 页面数据的代码: 1234567891011121314151617181920public class PringHtml extends HttpServlet { @Override protected void doGet(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOException { // 通过响应的回传流回传 html 页面数据 resp.setContentType("text/html;...