逆向攻防世界CTF系列31-elrond32

逆向攻防世界CTF系列31-elrond32

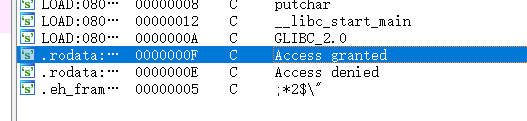

追踪

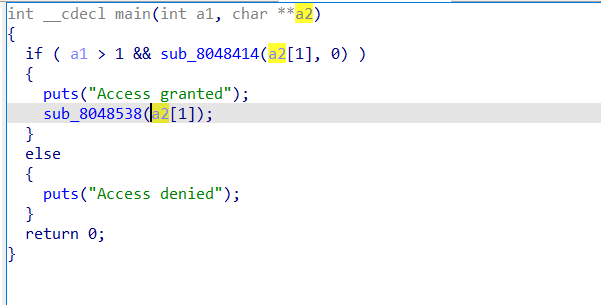

跟进sub_8048538

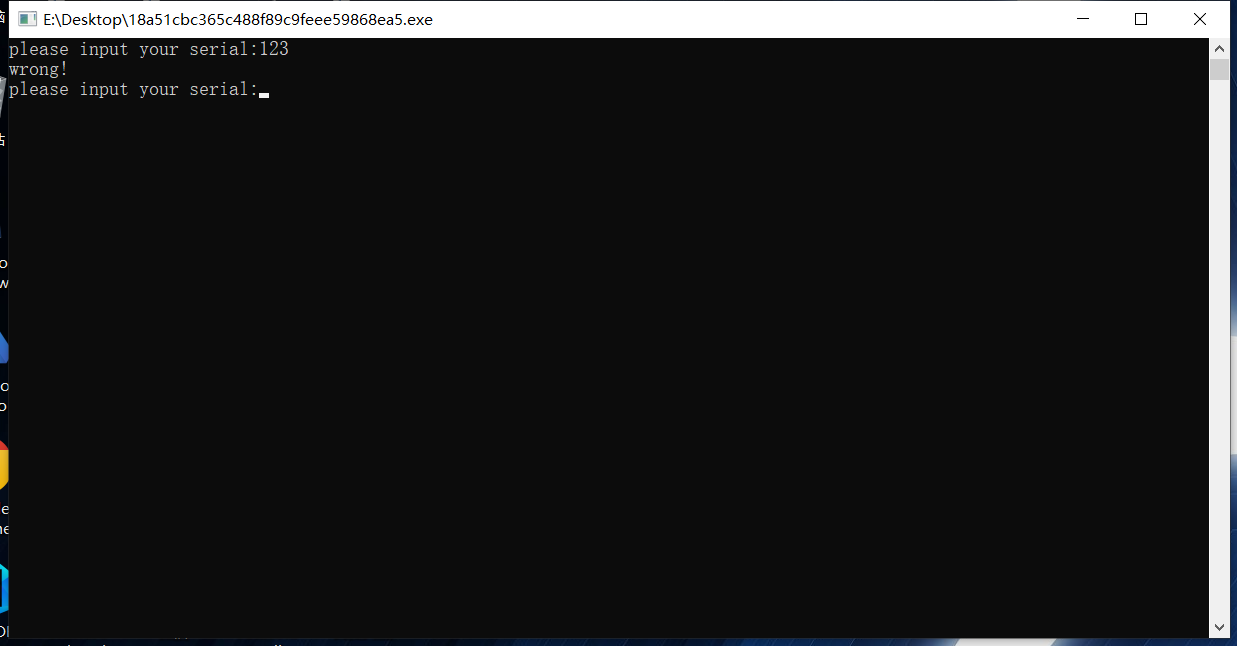

这是输出

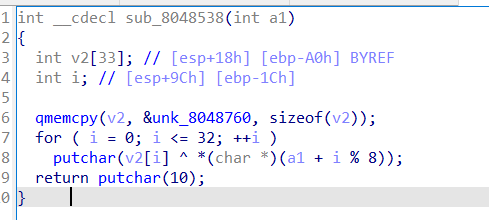

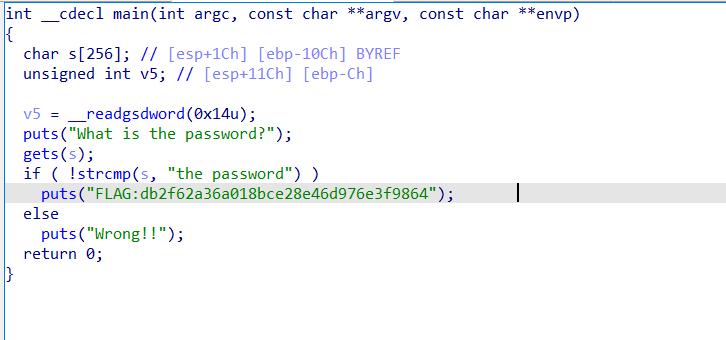

回头看sub_8048414

可以发现是个递归,模拟一下得到字符串a2(main中的是a2,这里代表a1)是isengard

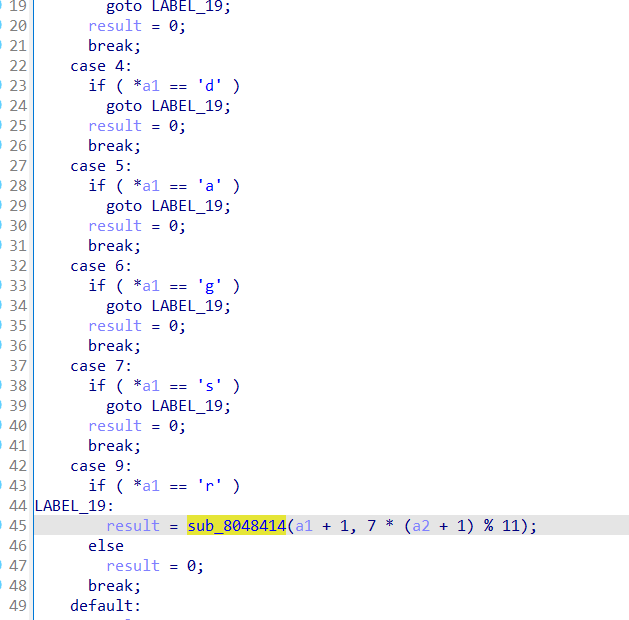

取出密文,idapython代码

1 | start_addr = 0x08048760 |

解密代码:

1 |

|

flag{s0me7hing_S0me7hinG_t0lki3n}

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Matriy's blog!

评论