逆向攻防世界CTF系列38-xxxorrr

逆向攻防世界CTF系列38-xxxorrr

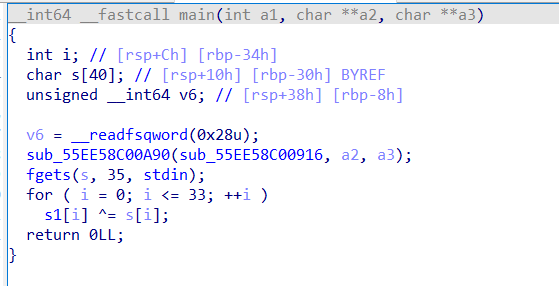

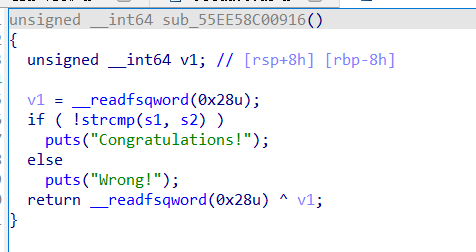

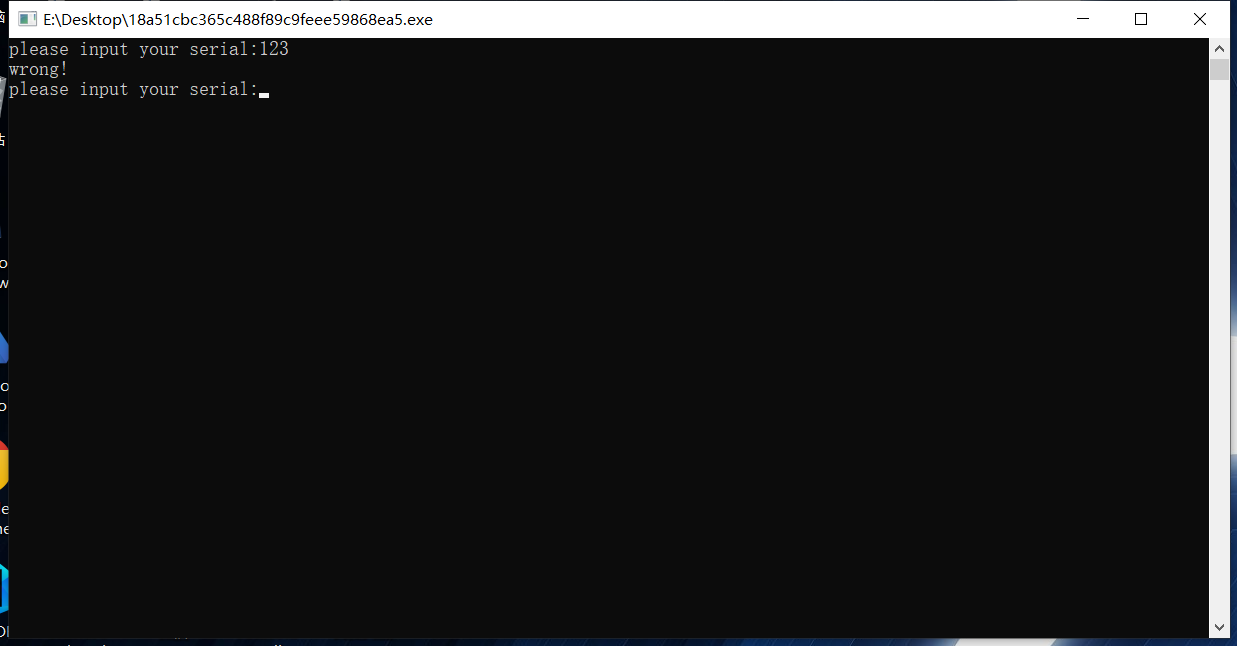

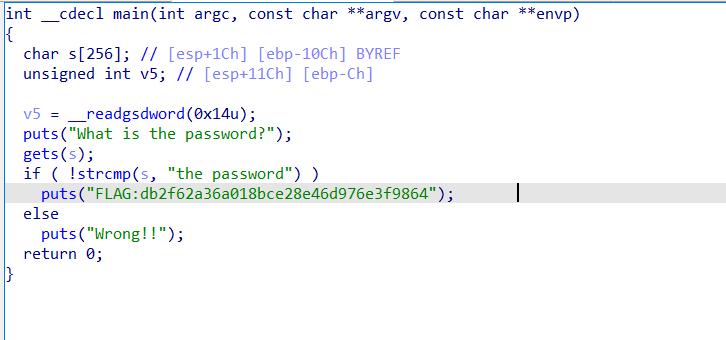

64位无壳,很自然的找到main和一个比较函数

以为逻辑很简单了

1 | enc = [ |

‘/$ 2(}!d’’”:/m-T<A*$INçþ

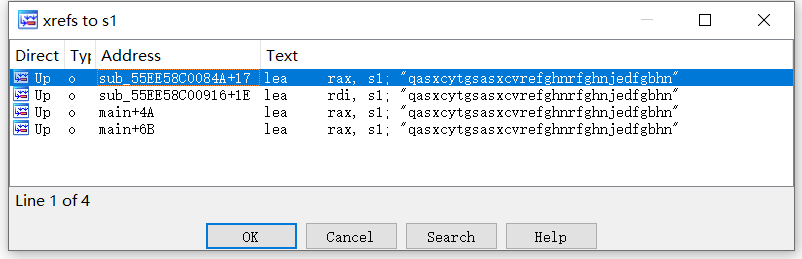

一堆乱码,看看有什么不对,发现s1的交叉引用居然有4个

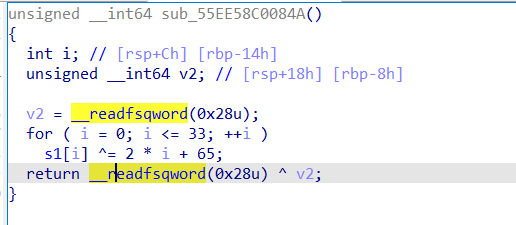

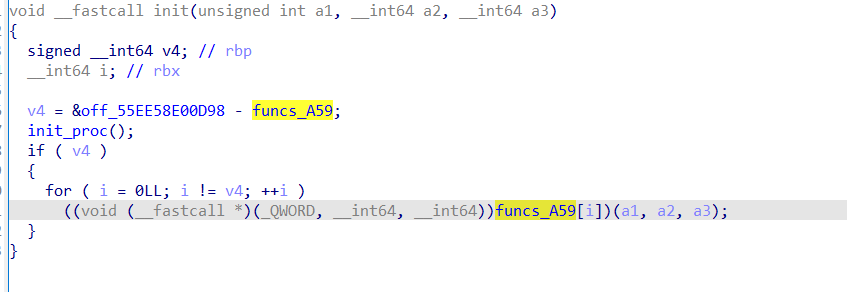

找到了这个

再对这个函数进行交叉引用定位到

应该是做了一个初始化,改了S1的值,可以动态调试验证一下,这里我对s1下了个硬件断点,发现s1确实改变了

写解密代码:

1 | enc = [ |

flag{c0n5truct0r5_functi0n_in_41f}

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Matriy's blog!

评论