逆向攻防世界CTF系列8-getit

逆向攻防世界CTF系列8-getit

其中

1 | strcpy(filename, "/tmp/flag.txt"); #此行代码将指定文件的路径存储在 filename 中。 |

因此这是写出flag的内容到txt,我们关注上面的代码

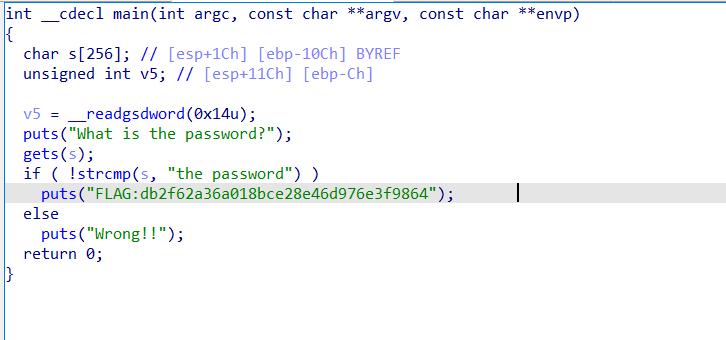

1 | v9 = __readfsqword(40u); |

t是由s变来的 s=’c61b68366edeb7bdce3c6820314b7498’

我们这需要理解上面的代码就行,转成python

1 | s = 'c61b68366edeb7bdce3c6820314b7498' |

1 | SharifCTF{b70c59275fcfa8aebf2d5911223c6589} |

要注意,t不仅仅是harifCTF{???},上面还有一个53h,转换成字符也就是‘S’,所以t应该是SharifCTF{????????????????????????????????}

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Matriy's blog!

评论