逆向攻防世界CTF系列49-easyre-153

逆向攻防世界CTF系列49-easyre-153.md

upx壳,32位,脱壳

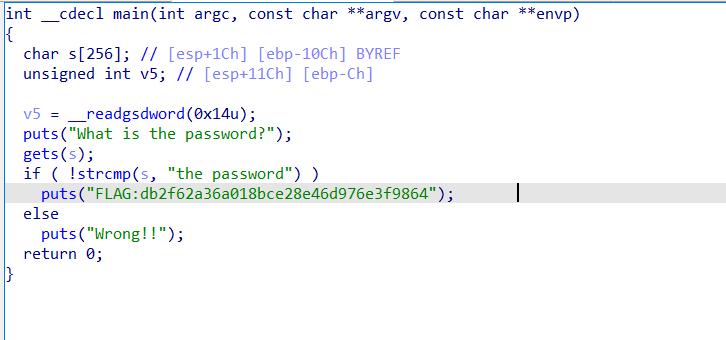

1 | int __cdecl main(int argc, const char **argv, const char **envp){ |

是父子线程通信,有点忘了,回顾一下

NewStar re ptrace wp | Ctferの小站

Linux下进程间通信方式——pipe(管道) - cs_wu - 博客园

通过 fork() 函数创建子进程,返回值区分父进程和子进程:

如果返回值 > 0,则表示当前是父进程,记录子进程的 ID。

通过 wait(stat_loc) 等待子进程停止或退出。

使用 ptrace(PTRACE_POKEDATA, addr, addr, 3) 操作向地址 addr 写入数据 3,该操作通常用于调试。

ptrace(PTRACE_CONT, 0, 0, 0) 继续执行子进程,直到下一个停止事件。

再次等待子进程的状态变更。

如果 返回值 == 0,表示当前是子进程。

ptrace(PTRACE_TRACEME, 0, 0, 0) 告知内核当前进程允许父进程对它进行调试。

execl(“./son”, “son”, &s, 0) 执行另一个程序 son,并传递变量 s 的地址作为参数。

pipe函数第一个元素只读,第二个元素只可作写操作,成功,返回0,否则返回-1。fd[0]:读管道,fd[1]:写管道。

必须在fork()中调用pipe(),否则子进程不会继承文件描述符。两个进程不共享祖先进程,就不能使用pipe。但是可以使用命名管道。

一个进程,包括代码、数据和分配给进程的资源。fork()函数通过系统调用创建一个与原来进程几乎完全相同的进程,也就是两个进程可以做完全相同的事,但如果初始参数或者传入的变量不同,两个进程也可以做不同的事。

一个进程调用fork()函数后,系统先给新的进程分配资源,例如存储数据和代码的空间。然后把原来的进程的所有值都复制到新的新进程中,只有少数值与原来的进程的值不同。相当于克隆了一个自己。

1 |

|

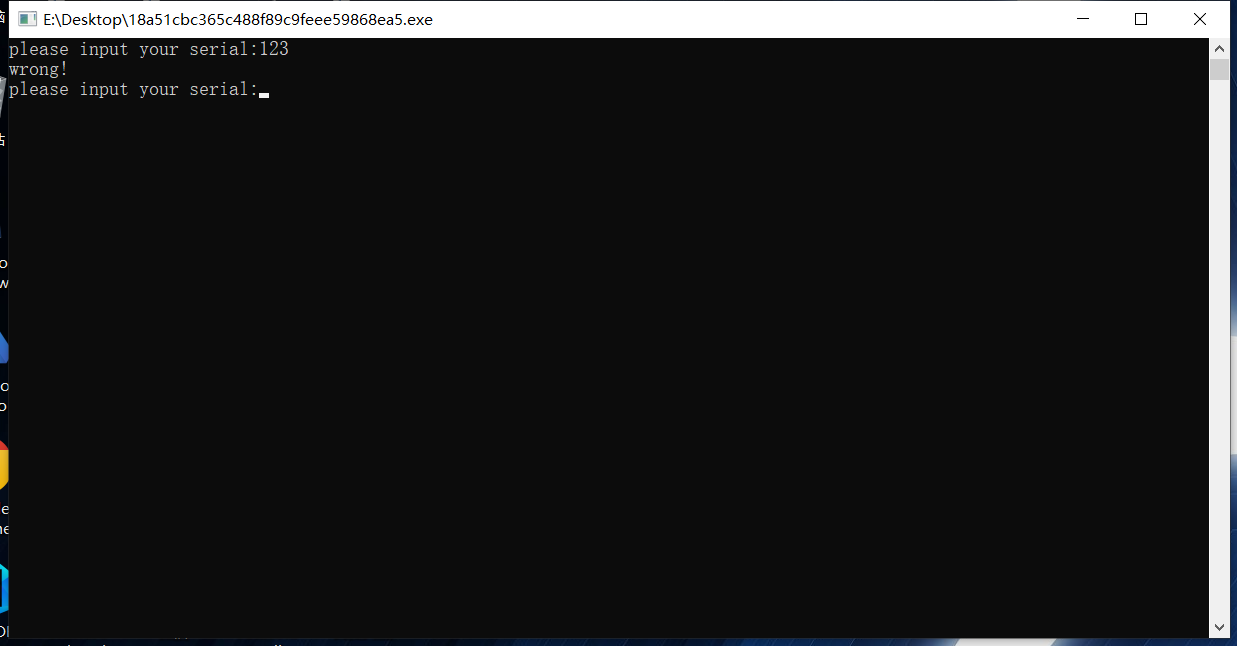

运行结果是:

i am the child process, my process id is 5574

我是爹的儿子

统计结果是: 1

i am the parent process, my process id is 5573

我是孩子他爹

统计结果是: 1

在语句fpid=fork()之前,只有一个进程在执行这段代码,但在这条语句之后,就变成两个进程在执行了,这两个进程的几乎完全相同,将要执行的下一条语句都是if(fpid<0)……

为什么两个进程的fpid不同呢,这与fork函数的特性有关。fork调用的一个奇妙之处就是它仅仅被调用一次,却能够返回两次,它可能有三种不同的返回值:

1)在父进程中,fork返回新创建子进程的进程ID;

2)在子进程中,fork返回0;

3)如果出现错误,fork返回一个负值;

引用一位网友的话来解释fpid的值为什么在父子进程中不同。“其实就相当于链表,进程形成了链表,父进程的fpid(p 意味point)指向子进程的进程id, 因为子进程没有子进程,所以其fpid为0

fork出错可能有两种原因:

1)当前的进程数已经达到了系统规定的上限,这时errno的值被设置为EAGAIN。

2)系统内存不足,这时errno的值被设置为ENOMEM。

创建新进程成功后,系统中出现两个基本完全相同的进程,这两个进程执行没有固定的先后顺序,哪个进程先执行要看系统的进程调度策略。

原文链接:https://blog.csdn.net/xiao__1bai/article/details/120360202

可以运行下试试

照理说flag在lol中,可是啥也没有

看汇编很长一段,应该是做了处理

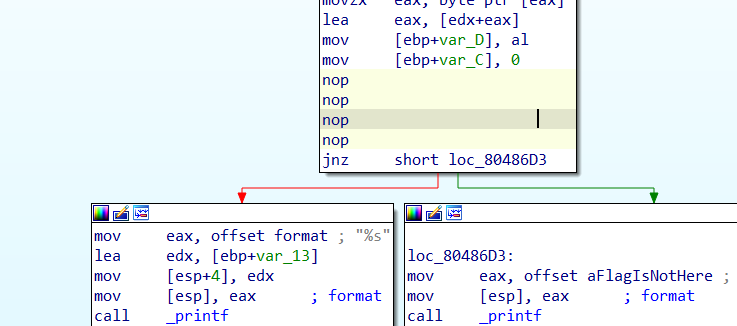

这里有一个跳转和cmp,为什么最后只显示flagisnothere呢?

mov ebp + var_C ,0已经赋值为0了,也就是说肯定会执行loc_80486D3,所以IDA反汇编干脆直接反编译这块了

然而如果固定跳转到80486d3的话,这操作压根和上面这处理半天的变量没关系,ida也很“聪明”地把没必要的数据处理给抛弃了。所以才有了我们刚开始分析看到的怪异函数内容。

那么综合以上分析,问题就在于这条mov指令,把它nop掉就可以正常F5反汇编了:

不用管判断条件,我们只用知道最后要求输出v2就行

1 |

|

RCTF{rhelheg}

RCTF这个前缀平台没说明,可能以前有提示现在没了,很操蛋